Essa configuração surgiu da necessidade em adequar um software que antes enviava mensagens a seus clientes através da porta 25 e após a mudança de todos os provedores do Brasil mudarem para porta 587, as configurações de SMTP Server desse software não eram compatíveis com a porta 587.

Como estávamos em fase de migração do atual serviço de e-mail para o Exchange Online (Office 365), utilizamos a configuração de Relay. A ideia dessa configuração é instalar o serviço de SMTP Server do Windows 2008 para o Software utiliza-lo como servidor de email na porta 25. Uma vez que a mensagem chega no SMTP Server do Windows, através da configuração de Relay, encaminhamos essa requisição ao servidor do Office 365 na porta 587.

Vamos a configuração:

Abra o Server Manager > Recursos > e selecione Servidor SMTP

Clicar em próximo

Clicar em próximo

Clique em Instalar

Instalação do Servidor SMTP Concluída

Configuração do Relay para Office 365

Clique em menu iniciar > Ferramentas Administrativas > Gerenciador do IIS6

Clicar com botão direito do mouse sobre SMTP Virtual Server #1 e escolher propriedades

Validar as informações da guia Geral

Assegurar que o acesso anônimo está selecionado

Escolher "Todos exceto a lista abaixo"

Na guia entrega, clicar em Segurança de Saída, e configurar uma conta de email ativa do Office 365. Também é necessário habilitar a caixa Criptografia TLS

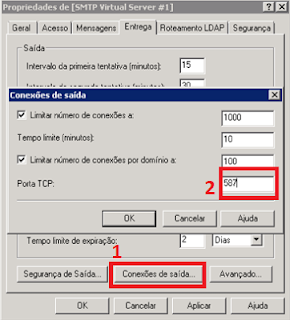

Clicar no botão Conexões de saída e digitar a porta 587

E por ultimo, ainda dentro da guia entrega, clique no botão avançado, e preencha os campos:

Nome de domínio totalmente qualificado: Inserir hostname ou FQDN do servidor SMTP Local

Host Inteligent: Inserir o servidor Office 365 pod51028.outlook.com

Pronto!!! agora você já tem um Relay SMTP para Office 365.

Abraços...